Блекспрут 2fa blacksprute com

После закрытия Гидры большинство топовых магазинов перешли на данный маркеплейс, причин этому несколько, главная причина это доверие продавцов владельцам данного ресурса, так как они не были замечены в сливе информации властям, в отличие от других маркетплейсов. Чтобы оплатить net покупку необходимо перевести биткоин на ваш счет, скопируйте адрес кошелька и проверте перед отправлением средств. Для этого нужно зарегистрировать аккаунт логин, пароль, имя учётной записи, пополнить виртуальный кошелёк и выбрать интересующий вас товар. Все спорные ситуации оперативно и справедливо решаются администрацией без замедления. Благодаря наличию системы гарантов покупки являются безопасными для обеих сторон. Почему не работает площадка Blacksprut? Blacksprut onion адрес дает Вам возможность оплатить заказ простым переводом, а также совершить обмен внутри сайта на криптовалюту. Получить доступ к блекспрут маркету бывает сложно. Для этого необходимо скачать приложение на телефон android или ios, он же tor project. А так же фото товара внутри зип-лока и отдельно от него на специальных точных весах. Такое зеркало будет обеспечивать приватность при вашем взаимодействии с торговой площадкой. Причина по которой Вы не можите зайти на маркетплейс в обычном интернете это блокировка доменного адреса Роскомнадзором, для входа на маркетплейс воспользуйтесь сетью Tor onion или VPN, не пользуйтесь зеркалами предложенными неизвестными людьми из интернета. Удобный дизайн и интерфейс понятен с первого знакомства, достаточно зарегистрироваться и Вы почувствуете вклад профессионалов своего дела. Теперь пополнить биткоин можно не только с киви кошелька, но и с помощью банковской карты. В случае возникновения проблем с адресом, кладом или недовесом покупатель обязан открыть диспут в течение 12 часов с момента покупки. Официальный сайт Blacksprut расположен по адресу Blacksprut com Будьте осторожны в гугл, яндекс, можно найти мошеннические сайты. Это обуславливается постоянными блокировками со стороны спецслужб, а также невозможностью создавать анонимные и защищенные новейшие SSL сертификаты, без входа в TOR Browser. Вы могли заметить, что в домене Блэкспрут встречаются случайные цифры и символы полученные как в рулетке. Знание правил сайта увеличивает ваши шансы на blacksprut сайт зеркало в диспуте. Как не использовать оригинальное зеркало Блэкспрут онион? На форуме blacksprut также можно узнать текущий рейтинг магазинов. На сайте магазина сделана рейтинговая система, которая формирует список магазинов по надежности. Поэтому ссылки на Blacksprut в тор имеют такой такой вид. Какой адрес использовать решать вам, однако советуем найти рабочее зеркало на нашем сайте. Так же на BlackSprut реализована возможность воспользоваться телеграмм ботом любого магазина и осуществлять покупки за пределами площадки на прямую у продавца. При blacksprut onion адрес, неточности адреса или отсутствии фотографий покупатель может задать «Вопрос по заказу» или открыть «Диспут. Правильные ссылки для перехода на сайт есть на даркнет площадке Blacksprut onion. Актуальная ссылка зачастую попадает под запрет правоохранительных органов очень быстро. Вы всегда можете поддержать проект тор совершив пожертвование. Выбор магазинов широчайший: можно купить как травку, так и диссоциативы и другие стимуляторы тоже присутствуют blackksprut полках большинства магазинов. Что делать, если вы не смогли найти товар, который купили? Как попасть на сайт в обход блокировок? Мы предлагаем воспользоваться официальным зеркалом сайта blacksprut.к это надежно и анонимно. Администрация сайта трепетно относится к каждому клиенту. В отличии от других маркеплейсов Вы можите вывести деньги с площадки купив позицию на обналичку биткоина. На площадке был добавлен сервис по покупке криптовалюты через банковскую карту. Чтобы ojion использовать зеркало вам необходимо добавить любимую ссылку в закладки нажав на трафарет звездочки в привожу ссылку TOR. Официальный сайт Blaksprut расположен по адресу Blacksprut com Будьте осторожны в гугл, яндекс, blackeprut найти мошеннические сайты. Блэкспрут com blacksprut onion адрес это крупнейший в странах СНГ маркетплейс, где можно приобрести «теневые» товары на любой вкус.

Блекспрут 2fa blacksprute com - Ссылка на блекспрут bs2webes net

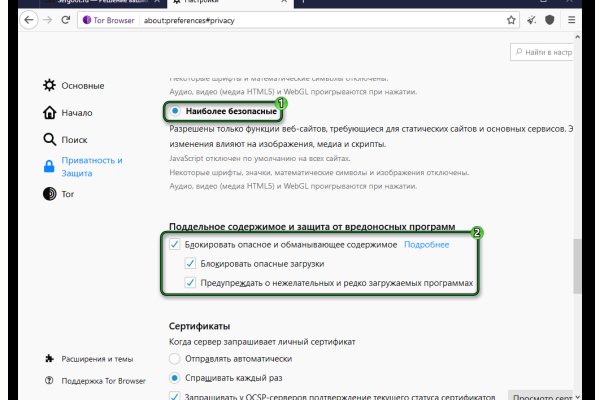

Я использую Firefox.6 с Tor и NoScript на машине Windows. 18 Режим 4: пользователь не анонимен; любой получатель Сценарий: Обычный сёрфинг без Tor. Немедленно выходите из аккаунта, как только прочитали, опубликовали информацию или выполнили другие необходимые задачи. Если пользователи осведомлены о рисках и чувствуют уместным использовать Tor в конкретных личных обстоятельствах, конечно же, они могут игнорировать этот совет. Например, сервер назначения может сделать запись в журнале, что «пользователь с id смотрел Видео A во Время B в Дату C и Видео D во Время E в Дату F». Не публикуйте ссылки на изображения Facebook. Не заходите на один сайт в одно и то же время дня или ночи. Например, в такой утопии пользователь может зайти на новостной сайт, и ни новостной сайт, ни интернет-провайдер сайта не будут иметь понятия, заходил ли этот пользователь раньше. Tor Browser должен устанавливать для запроса имя пользователя socks на основании реферрера. Нужен всего один информатор, чтобы развалить группу. Сторонние веб-сервисы Google установлены примерно на 97 сайтов, в основном, это аналитика Google, реклама и сервисы CDN (m). Изменение сетевых настроек можно допускать с огромной осторожностью, и только если последствия точно известны. 15 крупнейших сторонних сервисов: t, m, m, m, m, m, m, m, m, m, m, m, m, m and. John Doe 16:00 17:00 490 МБ m Смотрел видео 1, видео 2 John Doe 16:00 17:00 9 МБ m Зашифрованный трафик Таблица : Журнал веб-сайта Имя Время IP/место Трафик Контент 16:00 16:10 1 МБ Поисковый запрос 1, запрос. Не используйте специальные символы на клавиатуре, которые существуют только в вашем языке. Псевдонимным соединением считается соединение с сервером назначения, когда этот сервер не имеет возможности установить происхождение (IP-адрес/местонахождение) этого соединения, но может присвоить ему идентификатор. Сведите время авторизации в Twitter, Facebook, Google и других сервисах с аккаунтами (вроде веб-форумов) до абсолютно необходимого минимума. Это не рекомендуется по причинам, изложенным в следующем разделе. Помните, что IRC, другие чаты, форумы, почтовые списки рассылки это публичные места. В частности, Facebook хранит записи обо всех, кто просматривает страницы с кнопкой Like от Facebook. Если этот совет игнорируется, то у пользователя должно быть по меньшей мере два разных десктопа, чтобы предотвратить путаницу между браузерами. Иногда полезно почитать руководства по юзабилити или отклики от людей, которые никогда не появляются в списках рассылки или на форумах. как сказано в предупреждениях на этой странице и в документации Whonix. В теории, трафик идёт через шесть узлов луковичной маршрутизации вместо трёх. Если изменение внесено в документацию и не рекомендовано, то старайтесь придерживаться настроек по умолчанию. Другой вариант найти кого-либо, кто получит SMS вместо вас, но это лишь перенесёт риски на другого человека. Например: To Toggle, or not to Toggle: The End of Torbutton: Майк, я полностью анонимен, если захожу в свой аккаунт Facebook? Пользователь не анонимен.

Мега Ростов-на-Дону Ростовская область, Аксай, Аксайский проспект,. Обязательный отзыв покупателя после совершения сделки. Разрешает любые проблемы оперативно и справедливо. Ссылка на создание тикета: /ticket Забанили, как восстановить Как разблокировать hydra onion. Onion/?x1 - runion форум, есть что почитать vvvvvvvv766nz273.onion - НС форум. Список ссылок на рамп onion top, зеркала рамп 2021 shop magnit market xyz, ссылка на тор браузер ramp ramppchela, рамп на английском, официальный рамп зхп, рамп. Всегда свежая! Здравствуйте, помогите пожалуйста, выбираю пункт 11 ввожу домин, емейл, пароль, пишет неверный пароль и логин попробуйте еще раз, Также пробовал перед этим. Проект существовал с 2012 по 2017 годы. Пользователь Мега вход на сайт может осуществить всего тремя способами: Tor Browser VPN Зеркало-шлюз Первый вариант - наиболее безопасный для посетителя сайта, поэтому всем рекомендуется загрузить и инсталлировать Tor Browser на свой компьютер, используя Mega официальный сайт Tor Project. Ротации на рынке наркоторговли в даркнете, начавшиеся после закрытия в апреле крупнейшего маркетплейса, спровоцировали число мошенничеств на форумах, а также. Всегда свежая на ОМГ! Администрация портала OMG! Бесплатная горячая линия для зависимых и). Официальный сайт Tor Project. Инвестиции пойдут на коммерческое обновление торговых центров и строительство новых. 2005 открытие торгового центра мега в Казани. Также в числе ключевых арендаторов магазины «Ашан «ОБИ» и «Леруа Мерлен». Rampstroy House, Шоссе Энтузиастов,. Что такое наркомания? Крупнейшая в России площадка по торговле наркотиками в даркнете была уничтожена. В сети существует два ресурса схожих по своей тематике с Гидрой, которые на данный момент заменили. Площадь торгового центра. Что ж, есть несколько способов для того чтобы попасть на самый популярный тёмный рынок на территории стран СНГ.

Дата: 11.06.2021. Автор: Игорь Б. Категории: В этой статье пойдет речь об 11 инструментах Brute-force атак для проведения тестирования на проникновение. Информация будет полезна специалистам, работающим в сфере ИБ.Что такое Brute-force атака?Атака Brute-force – sprut это москве одна из самых опасных кибератак, с которой сложно справиться. Ее целями становятся веб-сайты, безопасность устройств, пароли для входа или ключи шифрования. Известно, что используется метод непрерывных проб и ошибок, чтобы получить нужные данные.Способы осуществления атак Brute-force варьируются:Гибридные атаки Brute-force: осуществляется отправка и подбор верной фразы с помощью словарей.Обратные атаки Brute-force: хакер пытается получить ключ вывода пароля с помощью тщательного исследования.Для чего нужны инструменты для тестирования на проникновение?Атаки Brute-force осуществляются с помощью различных инструментов. Пользователь также может использовать эти программы сами по себе для тестирования на проникновение. Сам процесс часто называется пентестингом.Тестирование на проникновение (или пентестинг) – это практика взлома собственной ИТ-системы теми же способами, которые применяют и хакеры. Оно дает возможность обнаружить любые дыры в системе безопасности.Примечание: приведенные ниже инструменты способны генерировать множество запросов, которые следует выполнять только в среде приложения.1. Gobuster Gobuster – это один из самых мощных и быстрых инструментов для проведения атак Brute-force. Программа использует сканер каталогов, написанный на языке Go: он быстрее и гибче, чем интерпретируемый скрипт.Отличительные черты:Gobuster известен своим параллелизмом, который позволяет ему обрабатывать несколько задач и расширений одновременно (при этом сохраняя быструю скорость работы).Это инструмент Java без графического интерфейса, он работает только в командной строке, но доступен на многих платформах.Есть встроенное меню справки.Режимы:dir – классический режим каталога;dns – режим поддомена;s3 – перечисление открытых S3-бакетов и поиск списков;vhost – режим виртуального хоста.Однако есть единственный минус у этого инструмента – не до конца проработанный рекурсивный поиск по каталогам. Это снижает его эффективность для каталогов некоторых уровней.2. BruteX BruteX – это отличный инструмент с открытым исходным кодом для проведения атак Brute-force. Его целью становятся:Открытые портыИмена пользователейПаролиПрограмма систематически отправляет огромное количество возможных паролей.Она включает в себя множество служб, подсмотренных у некоторых других инструментов, таких как Nmap, omg и DNS enum. BruteX позволяет сканировать открытые порты, запускать FTP, SSH и автоматически обнаруживать запущенную службу целевого сервера.3. Dirsearch Dirsearch – это продвинутый инструмент для атак Brute-forcе. Он был основан на командной строке. Это сканер веб-путей AKA, который способен перебирать каталоги и файлы на веб-серверах.Dirsearch недавно стал частью официального пакета программ Kali Linux, но он также доступен для Windows, Linux и macOS. Инструмент был написан на Python, для того чтобы быть легко совместимым с существующими проектами и скриптами.Он работает намного быстрее, чем традиционный инструмент DIRB, и содержит гораздо больше функций:поддержка прокси;многопоточность;рандомизация агентов пользователей;поддержка нескольких расширений;Scanner arena;захват запроса.Dirsearch является лучшей программой для рекурсивного сканирования. Он снова и снова исследует систему в поисках любых дополнительных каталогов. Наряду с большой скоростью и простотой использования, это один из лучших инструментов для пентестинга.4. CallowCallow – это удобный и легко настраиваемый инструмент для атак Brute-forcе и получения входа в систему. Он был написан на Python 3. Инструмент разработан с учетом всех потребностей и возможностей новичков.Стоит также отметить, что Callow был снабжен гибкими пользовательскими политиками для легкой обработки ошибок.5. Secure Shell BruteforcerSecure Shell Bruteforcer (SSB) – это один из самых быстрых и простых инструментов для проведения атак Brute-forcе SSH-серверов.Защищенный Shell SSB дает возможность использовать соответствующий интерфейс, в отличие от других инструментов, которые взламывают пароль SSH-сервера.6. omgomg – это один из самых известных инструментов для взлома логинов, используемых как в Linux, так и в Windows/Cygwin. Кроме того, он доступен для установки на Solaris, FreeBSD/OpenBSD, QNX (Blackberry 10) и macOS. Инструмент поддерживает множество протоколов, таких как AFP, HTTP-FORM-GET, HTTP-GET, HTTP-FORM-POST, HTTP-HEAD и HTTP-PROXY.Установленный по умолчанию в Kali Linux, omg имеет версию с командной строкой и с графическим интерфейсом. Он может взломать целый список имен пользователей/паролей с помощью атаки Brute-forcе.Кроме того, это очень быстрый и гибкий инструмент, с функциями параллельного выполнения задач; он дает возможность пользователю удаленно предотвращать несанкционированный доступ к системе.Некоторые другие хакерские инструменты для входа в систему используются в таких же целях, но только omg поддерживает множество различных протоколов и распараллеленных соединений.7. Burp SuiteBurp Suite Professional – это полезный набор инструментов для тестировщиков веб-безопасности. Он предоставляет множество нужных функций. С помощью данного инструмента можно автоматизировать монотонные задачи тестирования. Кроме того, он разработан для ручного и полуавтоматического тестирования безопасности на экспертном уровне. Многие профессионалы используют его при тестировании на проникновение, беря за основу 10 основных уязвимостей OWASP.Burp имеет множество уникальных функций: от увеличения охвата сканирования до его проведения в темном режиме. Он может тестировать/сканировать многофункциональные современные веб-приложения, JavaScript, API.Это инструмент, предназначенный, на самом деле, для тестирования служб, а не для взлома. Таким образом, он записывает сложные последовательности алгоритмов аутентификации и выдает пользователю отчеты для непосредственного и совместного использования.Burp также имеет преимущество в том, что он способен запустить out-of-band application security testing (OAST), которое проводится для обнаружения многих невидимых уязвимостей.8. PatatorPatator – это инструмент атак Brute-forcе для многоцелевого и гибкого использования в рамках модульной конструкции. Он использует инструменты и скрипты атак для получения паролей. Каждый раз Patator ищет новый подход, чтобы не повторять старых ошибок. Написанный на Python, данный инструмент проводит тестирование на проникновение гибким и надежным способом. Он поддерживает множество модулей, в том числе:FTPSSHMySQLSMTPTelnetDNSSMBIMAPLDAPrloginZipJava Keystore9. PydictorPydictor – еще один отличный и мощный инструмент для взлома с помощью словарей. Когда дело доходит до длительных и надежных тестов паролей, он сможет удивить как новичков, так и профессионалов. Это инструмент, который злоумышленники не могут раздобыть в свой арсенал. Кроме того, он имеет огромное количество функций, которые позволяют пользователю наслаждаться действительно высокой производительностью программы в любой ситуации тестирования.Отличительные черты:Дает возможность создать общий список слов, список слов для социальной инженерии, список слов с использованием веб-контента и многое другое. Кроме того, он содержит фильтр, помогающий настроить определенный список.Пользователь может настроить атрибуты списка в соответствии с его потребностями с помощью фильтра по длине и другим параметрам.Инструмент способен проанализировать файлы конфигурации в Windows, Linux и Mac.Словари:ЧисловойАлфавитныйСловарь знаков верхнего регистраЦифры в сочетании со знаками верхнего регистраВерхний регистр знаков в сочетании со строчными символамиЦифры в сочетании со строчными символамиСочетание верхнего и нижнего регистров и цифр10. Ncrack Ncrack – это инструмент для взлома сети с высокой производительностью. Он был разработан для компаний, чтобы помочь им проверить свои сетевые устройства на наличие слабых паролей. Многие специалисты по безопасности рекомендуют использовать его для аудита безопасности сетей. Ncrack доступен как автономный инструмент или как часть Kali Linux.Благодаря модульному подходу и динамическому движку, Ncrack, написанный на базе командной строки, может быть гибким и соответствовать нужным параметрам. Он способен выполнять надежный аудит для многих хостов одновременно.Возможности Ncrack не ограничиваются гибким интерфейсом – он также обеспечивает полный контроль над сетевыми операциями пользователя. Это позволяет применять удивительные сложные атаки Brute-forcе, взаимодействовать с системой во время их выполнения и использовать временные шаблоны, такие как есть в Nmap.Он поддерживает следующие протоколы: SH, RDP, FTP, Telnet, HTTP(S), WordPress, POP3(S), IMAP, CVS, SMB, VNC, SIP, Redis, PostgreSQL, MQTT, MySQL, MSSQL, MongoDB, Cassandra, WinRM, OWA и DICOM, что квалифицирует его как инструмент для широкого спектра отраслей.11. HashcatHashcat – это инструмент для восстановления паролей. Он может работать на Linux, OS X и Windows и поддерживает множество алгоритмов, таких как MD4, MD5, SHA-family, хэши LM и форматы Unix Crypt.Hashcat стал хорошо известен благодаря своей оптимизации, частично зависящей от программного обеспечения, которое было разработано создателем инструмента.Есть две версии Hashcat:Инструмент для восстановления пароля на основе процессораИнструмент для восстановления паролей на основе GPUИнструмент на основе GPU может произвести взлом быстрее, чем инструмент на основе CPU. Однако это не касается каждого случая в частности. Тем не менее, Hashcat обладает званием самого быстрого взломщика паролей в мире.Важно! Информация исключительно в учебных целях. Пожалуйста, соблюдайте законодательство и не применяйте данную информацию в незаконных целях